Представители британских силовых структур выдали Apple секретное предписание создать бэкдор, который откроет правоохранительным органам доступ к материалам, размещённым любым пользователем Apple по всему ...

Представители британских силовых структур выдали Apple секретное предписание создать бэкдор, который откроет правоохранительным органам доступ к материалам, размещённым любым пользователем Apple по всему ... Тайваньский производитель сетевого оборудования Zyxel заявил, что не планирует выпускать обновления ПО для своих устройств и закрывать две недавно обнаруженные уязвимости, которые активно эксплуатируются ...

Тайваньский производитель сетевого оборудования Zyxel заявил, что не планирует выпускать обновления ПО для своих устройств и закрывать две недавно обнаруженные уязвимости, которые активно эксплуатируются ... Сегодня на ресурсе eachForums появилась информация об утечке данных почти миллиона пользователей из популярного сервиса RestoreCord, который позволяет создавать резервные копии серверов Discord. В результате ...

Сегодня на ресурсе eachForums появилась информация об утечке данных почти миллиона пользователей из популярного сервиса RestoreCord, который позволяет создавать резервные копии серверов Discord. В результате ... По сложившейся практике, разработчики и исследователи в сфере информационной безопасности сообщают поставщикам скомпрометированной продукции о своих открытиях, чтобы те имели возможность устранить прорехи. ...

По сложившейся практике, разработчики и исследователи в сфере информационной безопасности сообщают поставщикам скомпрометированной продукции о своих открытиях, чтобы те имели возможность устранить прорехи. ... Неизвестные киберпреступники взломали учётную запись сотрудника службы поддержки торговой площадки Ozon во «ВКонтакте» и разослали подписчикам маркетплейса фишинговые письма, в которых предложили получить ...

Неизвестные киберпреступники взломали учётную запись сотрудника службы поддержки торговой площадки Ozon во «ВКонтакте» и разослали подписчикам маркетплейса фишинговые письма, в которых предложили получить ... Администрация Facebook внезапно начала блокировать публикации, в которых затрагивается тема Linux, а также упоминаются сайты, посвящённые семейству популярных бесплатных ОС. Доходит до запрета размещать ...

Администрация Facebook внезапно начала блокировать публикации, в которых затрагивается тема Linux, а также упоминаются сайты, посвящённые семейству популярных бесплатных ОС. Доходит до запрета размещать ... Немецкий поставщик облачных услуг мог непреднамеренно раскрыть персональные данные всех жителей Грузии, обнаружили исследователи в области кибербезопасности. Они выявили две доступные без паролей базы ...

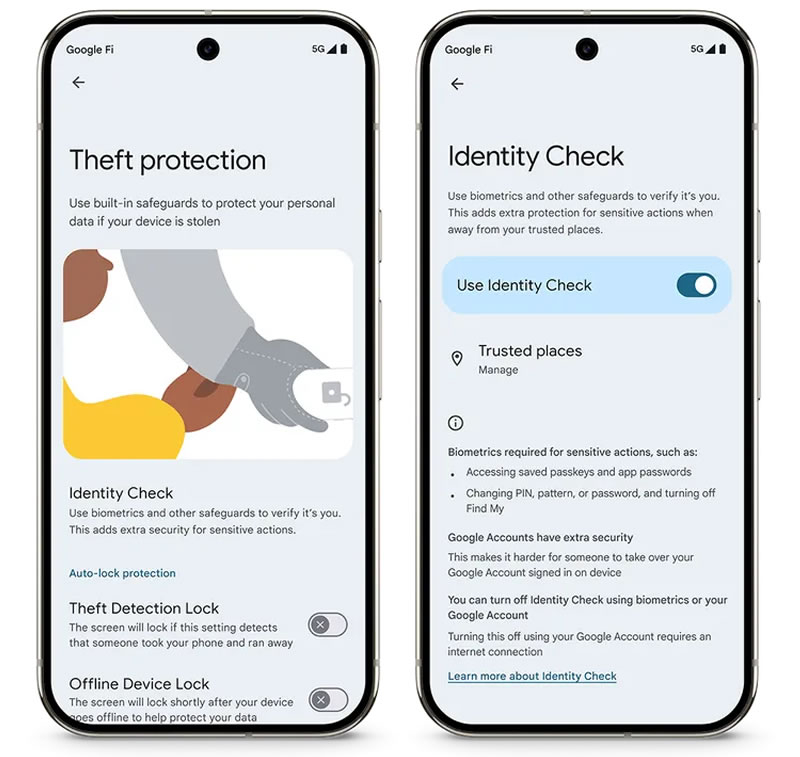

Немецкий поставщик облачных услуг мог непреднамеренно раскрыть персональные данные всех жителей Грузии, обнаружили исследователи в области кибербезопасности. Они выявили две доступные без паролей базы ... Google запустила новую функцию безопасности для Android 15, которая поможет защитить цифровые аккаунты пользователей от кражи телефона. Функция под названием Identity Check требует прохождения биометрической ...

Google запустила новую функцию безопасности для Android 15, которая поможет защитить цифровые аккаунты пользователей от кражи телефона. Функция под названием Identity Check требует прохождения биометрической ... «Ростелеком» прокомментировал появившуюся в интернете информацию об утечке данных пользователей в результате взлома систем хакерской группировкой.

«Ростелеком» прокомментировал появившуюся в интернете информацию об утечке данных пользователей в результате взлома систем хакерской группировкой. Основатель мессенджера Telegram Павел Дуров пообещал французским судьям улучшить модерацию контента на платформе. Об этом сообщила радиостанция France Info со ссылкой на собственные осведомлённые источники.< ...

Основатель мессенджера Telegram Павел Дуров пообещал французским судьям улучшить модерацию контента на платформе. Об этом сообщила радиостанция France Info со ссылкой на собственные осведомлённые источники.< ... Всё больше россиян переходит на авторизацию в интернет-сервисах без паролей, отметил ресурс Forbes. По данным VK, в 2024 году число пользователей сервисов компании, предпочитающих беспарольные способы ...

Всё больше россиян переходит на авторизацию в интернет-сервисах без паролей, отметил ресурс Forbes. По данным VK, в 2024 году число пользователей сервисов компании, предпочитающих беспарольные способы ... Руководитель разработки Path of Exile 2 Джонатан Роджерс (Jonathan Rogers) в недавнем интервью стримерам Darth Microtransaction и GhazzyTV рассказал о хакерской атаке на Grinding Gear Games (GGG).< ...

Руководитель разработки Path of Exile 2 Джонатан Роджерс (Jonathan Rogers) в недавнем интервью стримерам Darth Microtransaction и GhazzyTV рассказал о хакерской атаке на Grinding Gear Games (GGG).< ... В конце прошлого года в Германии состоялось ежегодное мероприятие Chaos Communication Congress, собравшее специалистов по информационной безопасности из разных стран мира. Одним из участников конгресса ...

В конце прошлого года в Германии состоялось ежегодное мероприятие Chaos Communication Congress, собравшее специалистов по информационной безопасности из разных стран мира. Одним из участников конгресса ... Вчера вечером Telegram-канал «Утечки информации» обнаружил объявление хакеров, которые заявили, что им удалось похитить около 1 Тбайт личных данных из Росреестра. В ведомстве утечку информации из Единого ...

Вчера вечером Telegram-канал «Утечки информации» обнаружил объявление хакеров, которые заявили, что им удалось похитить около 1 Тбайт личных данных из Росреестра. В ведомстве утечку информации из Единого ... Специалисты компании Cyfirma, работающей в сфере информационной безопасности, обнаружили новое вредоносное приложение, которое получило название FireScam и ориентировано на кражу данных пользователей Android-устройств. ...

Специалисты компании Cyfirma, работающей в сфере информационной безопасности, обнаружили новое вредоносное приложение, которое получило название FireScam и ориентировано на кражу данных пользователей Android-устройств. ... В прошлом году Apple развернула на своих устройствах механизм, который идентифицирует достопримечательности на пользовательских фотографиях и позволяет после находить на мобильных устройствах и компьютерах ...

В прошлом году Apple развернула на своих устройствах механизм, который идентифицирует достопримечательности на пользовательских фотографиях и позволяет после находить на мобильных устройствах и компьютерах ...