unsplash.com

Исследователи Koi Security утверждают, что расширение FreeVPN.One бессистемно собирало данные пользователей с безопасных и популярных сайтов, включая банковские порталы и фотогалереи. Эти данные затем передавались на контролируемый злоумышленником сервер без взаимодействия с пользователем или визуального отображения.

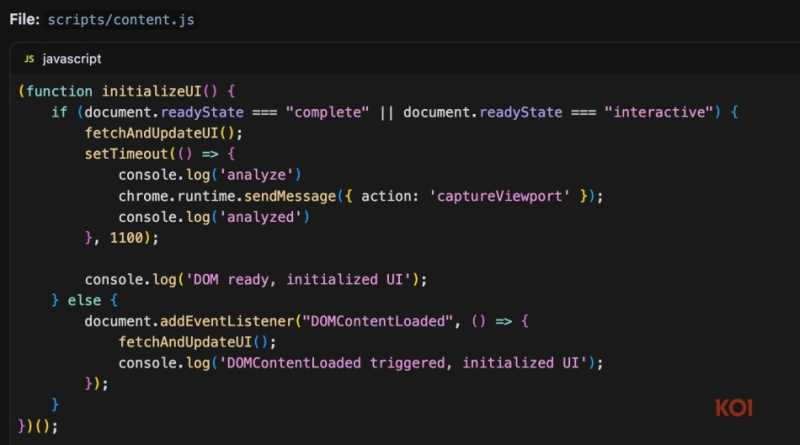

Анализ, произведённый специалистами Koi Security, показал, что механизм слежки активируется автоматически в течение нескольких секунд после загрузки любой веб-страницы. Скриншоты создаются в фоновом режиме с помощью привилегированного API chrome.tabs.captureVisibleTab() и объединяются с метаданными, включая URL-адреса страниц, идентификаторы вкладок и уникальные идентификаторы пользователей.

Скрипт, который запускается на каждой посещаемой странице и делает снимок экрана./ Источник изображений: Koi Security

Встроенная функция «Обнаружение угроз с помощью ИИ» делает скриншот и отправляет его на сервер разработчика до того, как пользователь взаимодействует с этой функцией, превращая её пользовательский интерфейс в обманку. Кроме того, в последней версии расширения v3.1.4 было добавлено шифрование AES-256-GCM с RSA-обёрткой ключей для сокрытия украденных данных, что затрудняет их обнаружение и анализ с помощью инструментов сетевого мониторинга.

Исследователи представили хронологию развития расширения FreeVPN.One, превратившегося в инструмент шпионажа:

Апрель 2025 г. (v3.0.3): Запросы на расширение прав — шаг, расширяющий возможности слежки, но пока без шпионажа.

Июнь 2025 г. (v3.1.1): Добавление функции «Обнаружение угроз с помощью ИИ»; скрипты контента распространяются на все веб-сайты; добавлено разрешение на выполнение скриптов.

17 июля 2025 г. (v3.1.3): Активация шпионского ПО. Начинается создание скриншотов, отслеживание местоположения и снятие отпечатков устройств.

25 июля 2025 г. (v3.1.4): Добавлено шифрование, что позволяет обойти средства обнаружения.

Разработчик отвергает обвинения — по его словам, функция фонового создания скриншотов является частью «сканирования безопасности», предназначенного для обнаружения угроз. Он заявил, что скриншоты не сохраняются, а лишь анализируются инструментами искусственного интеллекта, однако не предоставил проверяемого способа подтвердить это.

По данным Koi Security, дальнейшая проверка издателя расширения не подтвердила его легитимность. Домен, связанный с контактным адресом электронной почты разработчика, ведёт на страницу, лишённую какой-либо вменяемой информации или прозрачности. Сообщается, что после первоначального ответа на вопросы Koi Security разработчик прекратил общение с исследователями. Расширение FreeVPN.One всё ещё доступно в интернет-магазине Chrome, сохраняя верифицированный статус.

Расширение в интернет-магазине Chrome

Трудно однозначно сказать, присутствовал ли в действиях разработчика злой умысел, или он просто пытался таким рискованным способом реализовать систему безопасности. В любом случае, пользователям, загрузившим это расширение, рекомендуется удалить его из браузера и сменить пароли для всех посещённых сервисов.